قالب های فارسی وردپرس 26

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.قالب های فارسی وردپرس 26

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.جاسوسی از دستگاههای اندرویدی دهها هزار کاربرِ بدون اطلاع در سال 2018

بر اساس گزارش شرکت امنیتی کسپرسکی بیش از 58 هزار دستگاه اندرویدی در سال 2018 به نوعی از بدافزار آلوده شدند که از کاربران جاسوسی کرده و هر حرکت آنها را زیر نظر می گرفت. با این حال تا پیش از این بسیاری از نرم افزارهای امنیتی این برنامه ها را مخرب تشخیص نمی دادند.

«stalkerware» نوعی از بدافزار است که با توجه به کارکردش انتخاب نام کمین افزار یا شاید تعقیب افزار می تواند برایش مناسب باشد. تعدادی از شرکت های امنیتی تصمیم گرفته اند در مورد حضور این نوع برنامه های مخرب در دستگاه های کاربران اخطار دهند.

کمین افزارها که به جاسوس افزارهای قانونی هم مشهور هستند برای جاسوسی از گوشی های کاربران به کار می روند و به عبارتی دستگاه کاربر را به یک وسیله نظارتی تبدیل می کنند. این اپلیکیشن ها توسط شرکت هایی به فروش می روند که حتی قانوناً ثبت شده اند و اهداف خود را ردیابی کودکان توسط والدین یا راهکارهای ردیابی کارمندان اعلام می کنند.

سوء استفاده کننده از این اپلیکیشن ها می تواند تمامی حرکات کاربر از هر قدمی که بر می دارد تا هر صحبتی که می کند را تحت نظر بگیرند. گاه هم این برناهه ها کاربردهای قانونی دارند با این حال در اکثر موارد این گونه نیست. در واقع اپلیکیشن هایی که قانونی اقدام به پایش کاربر می کنند باید این موضوع را با صراحت به کاربر نمایش دهند.

کمین افزارها اما آن دسته ای هستند که این موضوع را صریح اعلام نمی کنند و به طور مخفیانه در دستگاه ها نصب می شوند. پس از آن به داده های شخصی از جمله اطلاعات مکانی GPS، پیام ها، تصاویر، و موارد مرتبط با میکروفن دسترسی پیدا می کنند. بر اساس گزارش آزمایشگاه کسپرکسی تهیه این برنامه های مخرب برای سوء استفاده کنندگان هزینه گزافی ندارد و تنها با چند صد دلار یا حتی اشتراک ماهانه 68 دلاری می توان از آنها بهره برد.

اگر در دستگاه شما کمین افزار وجود داشته باشد به این معنی است که یک دوست نزدیک، یکی از اعضای خانواده، کارفرما یا ... بدون اینکه اطلاع داشته باشید مراقب شما است. علاوه بر این نشان از این دارد که فردی بدون اجازه شما، دستگاه تان را دستکاری کرده است. به عبارتی برای نصب تعقیب افزارها معمولاً نیاز به دسترسی فیزیکی به دستگاه کاربر است.

برای سال ها بود که تعقیب افزارها از زیر دست نرم افزارهای امنیتی فرار می کردند. دلیل این بود که بسیاری از نرم افزارهای ضد ویروس این برنامه ها را به عنوان ابزارهایی برای ردیابی کودکان توسط والدین یا ردیابی دستگاه های سرقت شده توسط صاحبان آنها در نظر می گرفتند.

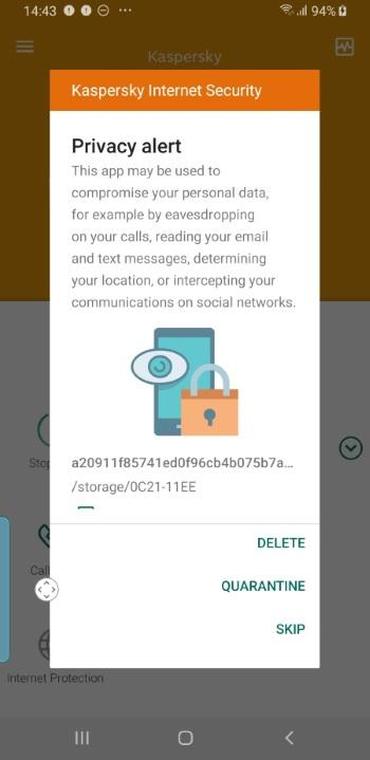

نمونه ای از اخطار کمین افزار اپلیکیشن اندروید Kaspersky Internet Security

کسپرسکی قصد دارد از این پس حضور جاسوس افزارهای تجاری را به کاربر اطلاع داده و او را از خطرات کمین افزارها آگاه کند. علاوه بر این گزینه حذف آنها را به کاربر نمایش می دهد. البته این حفاظت تنها در اختیار کاربران اندروید قرار می گیرد چرا که به عقیده کسپرسکی تعقیب افزارها در دستگاه های مبتنی بر سیستم عامل iOS شایع نیستند. با این حال برخی از تعقیب افزارهای تجاری محصولات خود را روی iOS، ویندوز، مک او اس و حتی لینوکس ارائه می دهند.

در کنار کسپرسکی، شرکت امنیتی سیمنتک هم خبر از مسدود کردن کمین افزار و تشخیص آنها به عنوان بدافزار داده است. به گفته سخنگوی این شرکت در صورتی که یک اپلیکیشن اقدام به ارسال اطلاعات مکانی کند، علامت گذاری می شود. Malwarebytes که نرم افزارهایش در تشخیص بدافزارها مشهور است نیز اعلام کرده که از سال 2014 در حال مقابله با تهدید های کمین افزارها بوده است.

به گفته «ایوا گالپرین» از بنیاد حریم الکترونیکی انتظار می رود ابتکار عمل آزمایشگاه کسپرسکی استاندار جدیدی را بین شرکت های تولید کننده نرم افزارهای ضدویروس پایه گذاری کند. به نظر می رسد از این پس باید مخاطرات و سوء استفاده های احتمالی از تعقیب افزارها یا کمین افزارها را جدی تر گرفت؛ خصوصاً این که در سال های اخیر تعدادی از شرکت های ارائه دهنده این نرم افزارها هک شده اند، اطلاعات کاربرانشان روی سرورها فاش شده یا دروغ های آشکارشان برملا شده است.

آیا حذف پیج رنک تاثیری بر کیفیت بک لینک گذاشته است؟

از حدود 2 سال قبل گوگل آپدیت پیج رنک سایت ها را متوقف کرد.گوگل با این کارش در جستار سئو سایت شک و گمان هایی برپایی کرد.حرف و حدیث های زیادی محیط این موضوع وجود داشت که آیا آپدیت نشدن پیج رنک ها به معنی از بین رفتن تاثیر آن ها است؟

گوگل مقاله ای در این رابطه منتشر نکرد لغایت به دو قصد مهم برسد.اولین قصد که گوگل از چندین سال قبل به پیگیری آن بوده و البته در رسیدن به آن کاملا ناموفق،جلوگیری از خرید و فروش بک لینک است. در آموزش سئو وردپرس رایگان گوگل کوشش داشت با برپایی پوشیدن در تاثیر پیج رنک،وب مستر ها را از خرید زیاد بک لینک بترساند و از طرفی نمیخواست نشان دهد که تاثیری ندارد که بتواند سایت هایی که از این روش خویش را در رتبه بندی سایت ها بالا کشیده اند جریمه کند.اما قصد دوم را میتوان اینگونه گفت که گوگل نخواسته با حذف پیج رنک ها و اعلام نداشتن تاثیر،نقطه ناتوانی خویش در تشخیص سایت هایی که خرید و فروش بک لینک میکنند را نشانه دهد.

اما واقعیت این است که گوگل بعد از متوقف کردن آپدیت پیج رنک ها،تاثیر آن را به کلی از بین نبرد و چشم براه این بوده که فاکتور جامع تری را جایگزین آن کند.شاید علت صفر شدن پیج رنک ها نیز همین باشد.گوگل به فاکتور مد نظر خویش واصله است و حال که قاطعانه اقدام به حذف پیج رنک کرده است.

چیزی که فعلا میتوان فهمید این است که گوگل به هیچ عنوان تاثیر بک لینک را از بین نبرده است.این موضوع را از تغییر نکردن رتبه سایت ها در هفته های پسین میتوان فهمید.اما باید صبر کرد و دیدن گوگل چه فاکتورهایی را معیار توان بک لینک پیمان داده است

محققان چوب شفاف با قابلیتهای منحصر به فرد ساختند

محققان به تازگی موفق شدهاند که چوب شفاف با قابلیت جذب و پخش گرما توسعه دادهاند که میتواند انقلابی در پروسه ساخت خانههای مسکونی ایجاد کند.

سه سال پیش تیم تحقیقاتی موسسه سلطنتی فناوری KTH استکهلم سوئد، موفق شدند که نوع به خصوصی از چوب شفاف تولید کنند. این تیم، ترکیبی از دیواره سلولی چوب درخت بالسا که نور را به خود جذب میکرد را حذف کردند. پس از آن اکلریلیک را به این چوب اضافه نمودند تا آن را شفاف کنند. نتیجه چوب شفافی شد که میتوانست بار سنگینی را تحمل کند و گزینه مناسبی برای ساخت و ساز به حساب میآمد.

حال همین تیم تحقیقاتی سعی کرده تا عملکرد چوب شفاف را بهبود بخشد و قابلیت جذب و پخش گرما را به آن اضافه کند. بدین ترتیب اگر از این متریال در ساخت خانهها استفاده شود، مصرف انرژی کاهش مییابد و در صرف هزینه زیادی صرفه جویی میشود.

به همین منظور، تیم تحقیقاتی یاد شده سعی کرده تا پلیاتیلن گلیکول یا PEG را به آن اضافه کند. این ماده که در دمای ۲۸ درجه ذوب میشود، میتواند گرما در همین پروسه جذب کند. با اضافه کردن این ماده به چوب، تیم تحقیقاتی موفق شده تا بهره وری انرژی این چوبهای شفاف را ارتقا دهد.

بدین ترتیب اگر خانهای با این چوبهای شفاف جدید ساخته شود، قادر خواهد بود در یک روز آفتابی، گرما را به خود جذب کند و داخل خانه را هم خنک نگه دارد اما در شب این گرما به داخل خانه باز میگردد و دمای محیط خانه همواره ثابت میماند.

علاوه بر این باید گفت که چوب شفاف از هر لحاظ، به مصالح دیگری ساختمانی اولویت دارد. به باور کارشناسان، این چوب عملکرد مکانیکی عالی و حجم کمتری نسبت به دیگر مصالح دارد. علاوه بر این چوب های شفاف از شیشهها، عایقهای گرمایی بهتری هستند و در خانههایی که در ساختشان از این مصالح استفاده شود، نورگیرتر و روشن تر خواهند بود.

حملات دامنهدار هکرها به روترهای دیلینک و روش در امان ماندن از آن

محققان امنیتی از سه موج مختلف حمله و نفوذ به روترهای دی لینک برای دستکاری تنظیمات سرور DNS و تغییر مسیر ترافیک کاربران به سمت سایت های مخرب خبر داده اند.

این حملات مخرب که از اوایل دی ماه سال گذشته کلید خورده، در هاست های شبکه پلتفرم ابری گوگل ریشه دارند. به گفته محققان چهار سرور DNS مجزا با اهداف مخرب مسیر ترافیک وب را تغییر داده اند که عبارتند از: 66.70.173.48، 144.217.191.145، 195.128.126.165 و 195.128.124.131.

سرقت DNS به چه معناست؟

تمامی گره های موجود در شبکه اینترنت از طریق عددی اختصاصی شناخته می شوند که آدرس آی پی (IP) نام دارد. سرویس DNS در واقع آدرس های URL را به آدرس های IP تبدیل می نماید.

در حالت عادی DNS به ISP متصل است اما گاهی اوقات هکرها برای تغییر مسیر ترافیک به سمت دلخواه اقدام به تغییر تنظیمات DNS می کنند. زمانی که نام دامنه سایت مورد نظر کاربر توسط DNS مخرب به سرور وب تحت کنترل هکر تغییر پیدا می کند، مهاجم می تواند از این ترافیک برای حمله DDoS یا هدایت کاربر به سایت های فیشینگ استفاده کند.

حملات دامنه دار هکرها به روترهای دی لینک

در طول موج اول حمله که از هشتم دی ماه گذشته شروع شده، هکرها برای تغییر DNS روی چند مدل قدیمی از مودم های دی لینک تمرکز کرده اند که شامل موارد زیر است:

D-Link DSL-2640B (۲۰۰۷)

D-Link DSL-2740R (۲۰۱۰)

D-Link DSL-2780B (۲۰۱۱)

D-Link DSL-526B (۲۰۱۰)

موج دوم حمله از ۱۷ بهمن آغاز شده و همان مودم های دی لینک را هدف قرار داده است. موج سوم هم از ۶ فروردین از سه هاست مجزای پلتفرم ابری گوگل شروع شده و مدل های دیگری از روترها را هدف گرفته اند که عبارتند از :

- روترهای ARG-W4 ADSL

- روترهای DSLink 260E

- روترهای Secutech

- روترهای TOTOLINK

برای در امان ماندن از حملات DNS چه کنیم؟

اغلب دستگاه های هدف در موج های اول و دوم حمله قدیمی بوده اند، بنابرین اگر شما هم از روترهای قدیمی استفاده می کنید به نظر باید به فکر خرید مدل های جدید باشید. پس از خرید هر روتر جدید هم باید نام کاربری و رمز عبور پیش فرض آن را تغییر دهید.

برای اطلاع از اینکه روتر شما هم نشانه هایی از سرقت DNS دارد یا خیر می توانید از ابزارهای بررسی رایگان نظیر F-Secure استفاده کنید. سرورهای DNS در حالت عادی باید روی آدرس ارائه شده توسط ISP یا DNS Resolver های شناخته شده تنظیم شده باشد، بنابرین اگر اگر حین بررسی با آدرسی عجیب مواجه شدید، احتمال دستکاری شدن آن دور از ذهن نیست.

یکی از روش های مرسوم هکرها برای نفوذ به سیستم استفاده از ایمیل های فیشینگ است. برای اینکه گرفتار این حملات نشوید روی لینک های مشکوک کلیک نکرده و قبل از باز کردن هر لینک موس را روی آن ببرید تا آدرس هدف نمایش داده شود.

فریب سنسور اثر انگشت گلکسی اس ۱۰ با تصویر ۳ بعدی

یکی از ویژگی های شاخص گلکسی اس ۱۰ و اس ۱۰ پلاس سنسور اثر انگشت زیر نمایشگر التراسونیک است که به گفته کره ای ها سطح امنیتی بالایی را به ارمغان می آورد؛ حالا اما یک کاربر توانسته به راحتی از سد آن بگذرد.

کمپانی های موبایل ساز در سال گذشته تلاش های بسیاری را برای حذف اسکنر اثر انگشت فیزیکی انجام دادند. یکی از روش های متداول برای اینکار پیاده سازی سنسور اثر انگشت زیر نمایشگر اپتیکال بود که عملکرد نسبتا قابل قبولی هم داشت. سامسونگ اما با وعده استفاده از مدل التراسونیک این ماژول استفاده از آن را تا حدودی به تاخیر انداخت.

این شرکت مزایای حسگر التراسونیک نسبت به اپتیکال را امنیت و دقت بیشتر عنوان کرده بود چرا که به جای ذخیره یک تصویر صرف از انگشت، امواج صوتی را به سمت سطح ارسال کرده و مدلی سه بعدی از اثر انگشت را ایجاد می کند.

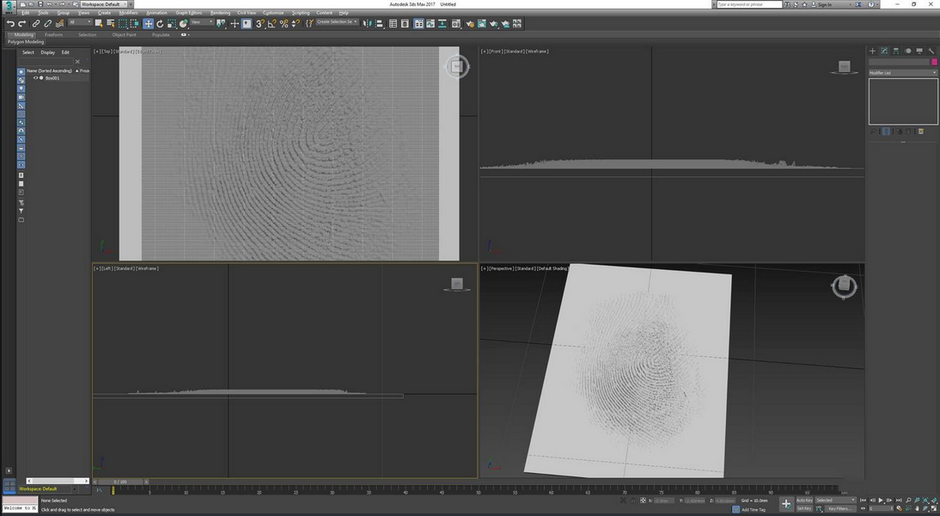

با این حال یکی از کاربران گلکسی اس ۱۰ مدعی است که تنها در ۱۵ دقیقه می تواند با چاپ تصویر اثر انگشت این سنسور را فریب دهد. مراحل انجام این کار با عکسبرداری از اثر انگشت به جای مانده روی شیشه نوشیدنی با استفاده از موبایل شروع شده است. به گفته این کاربر که خود را darkshark معرفی کرده، با یک دوربین DSLR می توان تصویر اثر انگشت را حتی از فاصله چندین متری هم ثبت کرد. وی سپس در فوتوشاپ کنتراست تصویر را افزایش داده و ماسک آلفای آن تهیه کرده است. darkshark با انتقال تصویر به اتودسک تریدیاس مکس مدل سه بعدی تصویر را تهیه کرده است.

به گفته این کاربر خروجی نهایی تصویر که با استفاده از AnyCubic Photon LCD چاپ شده، به راحتی سنسور اثر انگشت زیر نمایشگر گلکسی اس ۱۰ را فریب داده است. باز کردن قفل پرچمدار پر زرق و برق سامسونگ تنها یکی از عواقب استفاده از این روش است و اگر کاربر امنیت اپ های بانکی را هم به این حسگر سپرده باشد، اوضاع وخیم تر خواهد شد.